4. Антивирусная программа DR.WEB

Антивирусная программа Dr. Web (автор Данилов И.А.) производит поиск и удаление известных ей вирусов в памяти и на дисках компьютера, а также производит эвристический анализ файлов и системных областей компьютера для обнаружения новых и неизвестных ей вирусов и детектирует их.

РЕКОМЕНДУЕТСЯ запускать программу Dr. Web для тестирования файлов, памяти и системных областей магнитных носителей с защищенного от записи диска поставки (или архивного диска), предварительно загрузив операционную систему с защищенной от записи системной дискеты.

Командная строка для запуска Dr. Web выглядит следующим образом:

Web [диск: [путь]] [ключи]

Диск:

X: — логическое устройство жесткого диска или физическое устройство гибкого диска, например, F: или А:;

* — все логические устройства на жестком диске;

?: — текущее устройство.

Путь:

путь или маска тестируемых файлов.

Ключи:

/А — диагностика всех файлов на заданном устройстве;

/В — вывод сообщений в режиме монохромного монитора;

/D — удаление файлов, восстановление которых невозможно;

/F — лечение дисков и файлов, удаление найденных вирусов;

/Н — поиск вирусов в адресном пространстве oт 0 Кбат до 1088 Кбайт;

/L — вывод сообщений на другом языке;

/М — работа без поиска вирусов в памяти компьютера;

/N — тестирование только одного флоппи-диска без вопроса замены диска;

/О — вывод сообщения "ОК" для неинфицированных файлов;

/Р[N] — запись протокола работы в файл (по умолчанию в файл REPORT.WEB);

/R — загрузка знакогенератора русского алфавита;

/S[уровень] — эвристический анализ файлов и поиск в них неизвестных вирусов:

0 — минимальный уровень,

1 — оптимальный (устанавливается по умолчанию),

2 — "параноический";

/Т — отключение проверки целостности собственного программного кода;

/U|M|[WI[диск: ] — проверка файлов, упакованных LZEXE, DIET, PKLITE, а также вакцинированных антивирусом CPAV:

N — отключение вывода на экран информации о названии утилит, с помощью которых произведена упаковка файлов.

W — восстановление файла и удаление из него кода распаковщика.

Диск: — устройство, на котором будет производиться распаковка файлов.

/V — контроль за заражением тестируемых файлов активным резидентным вирусом;

/Z — пять первых цифр серийного номера платы Sheriff;

/? — вывод на экран краткой справки.

* * *

Если в командной строке Dr. Web не указано ни одного ключа, то вся информация для текущего запуска будет считываться из файла конфигурации WEB.INI, расположенного в том же каталоге, что и файл WEB.EXE. Формат файла конфигурации WEB.INI представлен в текстовом виде и полностью соответствует формату командной строки программы Dr. Web. В файле WEB.INI можно задавать как ключи, необходимые для текущего запуска, так и тестируемые диски или устройства. В комплект поставки входит стандартный файл WEB.INI, который необходимо откорректировать под пользовательские задачи.

Если вы переименовываете программу WEB.EXE (для маскировки запуска Dr. Web от резидентных вирусов, контролирующих работу WEB.EXE), то необходимо переименовать также файл WEB.INI (если он используется для работы) в имя, соответствующее программе Dr. Web, но расширение файла конфигурации должно остаться прежнее INI. Например: файл WEB.EXE переименован в файл ANTIVIR.EXE, тогда файл WEB.INI необходимо переименовать в ANTIVIR.INI.

Если файл конфигурации отсутствует и ключи в командной строке не указаны, то Dr. Web будет сканировать память компьютера в адресном пространстве or 0 до 640 Кбайт, а также файлы с расширениями *.COM, *.ЕХЕ, *.ВАТ, *.SYS, *.BIN, *.DRV. *.ВОО и *.OV? и выводить сообщения об их заражении известными вирусами.

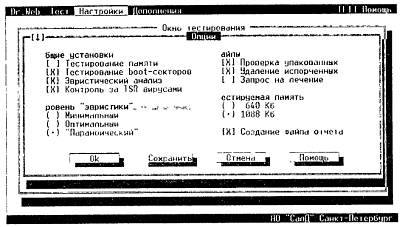

Следует отметить, что последние версии антивирусной программы Dr.Web работают также и в диалоговом режиме. Настройки, задаваемые с помощью приведенных выше ключей, можно установить в диалоговом окне, представленном на рис. П4.1.

Рис. П4.1.

Комментарии

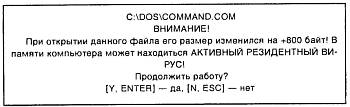

Режим /V

В процессе тестирования файла, в режиме /V (контроль за заражением тестируемых файлов резидентным вирусом active resident Virus), Dr. Web может выдать на экран сообщение типа:

Данное сообщение говорит о том, что перед открытием указанного файла на чтение его длина имела одно значение, а после открытия другое. Возможно, что в момент открытия этого файла средствами Dr.Web в памяти находился неизвестный резидентный вирус, который произвел заражение данного файла. В данном случае приращение длины будет положительным. Или возможен другой вариант, когда в памяти находится резидентный Stealth-вирус (вирус-невидимка), который пытается скрыть наличие своей копии в тестируемом файле. В этом случае приращение длины — отрицательное.

В обоих случаях рекомендуется прекратить работу, перегрузить компьютер с дискеты с "чистой" операционной системой и произвести детальный анализ подозрительных файлов (запуск Web /S с защищенного от записи дистрибутивного диска поставки).

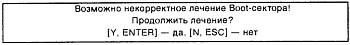

Режим /F

Если в режиме / F (Files cure) при попытке лечения загрузочного вируса на диске Dr. Web выдаст сообщение:

то это означает, что оригинальный Master Boot Record или Boot Sector не обнаружены в секторе, в котором удаляемый вирус должен их "прятать". Это может произойти в том случае, если вирус является слегка модифицированной версией известного вируса и исходный Boot-сектор он хранит где-то в другом месте диска, либо при заражении компьютера несколькими Boot-вирусами, которые в результате "накладываются" друг на друга. В этом варианте Dr. Web вместо исходного MBR в "тайнике" первого вируса находит "голову" следующего и т. д.

А поскольку Web сразу не анализирует найденный им сектор MBR на наличие еще одного вируса, но он видит, что это не исходный MBR, то он и предупреждает вас об этом. Если вы разрешите лечение, то Dr.Web по очереди излечит компьютер от известных ему вирусов. Следует отметить, что при поражении диска несколькими Boot-вирусами иногда происходит потеря исходного Master Boot Record, если разные вирусы, заразившие компьютер, размещают MBR в одном и том же секторе диска. Как правило, в этом случае компьютер при загрузке системы с этого диска "зависает". Dr. Web при попытке лечения такого диска также может зациклиться, стремясь вылечить сначала один вирус, потом другой. В этом случае лучше отказаться от лечения и восстановить системные области диска средствами MS-DOS: SYS С: или FDISK /MBR, загрузив предварительно операционную систему с системной дискеты.

Режим /D

Режим /D (Delete) — удаление файлов, корректное лечение которых невозможно. Данный режим работоспособен только вместе с ключом /F (лечение файлов). Режим необходим для того, чтобы без вывода запроса на разрешение удаления разрушенных или инфицированных файлов произвести автоматическое удаление всех файлов, лечение которых не представляется возможным.

Режим /S

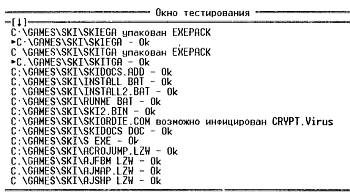

Режим /S (эвристический анализ файлов — heu ristic analyse) характеризуется тем, что Dr. Web в этом режиме анализирует файлы и системные области компьютера (загрузочные сектора) на заданном устройстве и пытается обнаружить новые или неизвестные ему вирусы по характерным для вирусов кодовым последовательностям. Если таковые будут найдены, то в этом случае выводится предупреждение о том, что объект, возможно, инфицирован неизвестным вирусом (COM.Virus. EXE.Virus, COM.EXE.Virus, COM TSR.Virus, EXE.TSR Virus. COM.EXE.TSR.Virus, BOOT.Virus или CRYPT.Virus).

Ниже приводятся описания встречающихся терминов в названиях неизвестных вирусов:

COM — вирус, заражающий СОМ-файлы,

EXE — вирус, заражающий ЕХЕ-файлы,

TSR — резидентный вирус,

BOOT — вирус, заражающий загрузочные сектора дисков,

CRYPT — зашифрованный или полиморфный вирус.

Режим эвристического анализа позволяет определять неизвестные вирусы, даже, в сложношифруемых или полиморфных вирусах (уровней полиморфизма 1–5), код, которых от копии к копии, может не совпадать ни на один байт! Наличие строки "CRYPT" при определении неизвестного вируса говорит о наличии расшифровщика в вирусном коде, т. е. что данный вирус является зашифрованным.

В режиме эвристического анализа можно задавать 3 различных уровня анализа файлов: минимальный, оптимальный и "параноический". Без указания уровня анализа устанавливается режим оптимального уровня эвристического анализа (/S1)

Процент определения неизвестных вирусов, при практическом тестировании на коллекции вирусов, состоящей из 6500 различных экземпляров, для режимов работы эвристического анализатора составил следующие значения: минимальный 78 % оптимальный — 80 %, "параноик" — 85 %.

В "параноическом" режиме эвристического анализатора Dr. Web возможно появление сообщения о том, что объект "возможно инфицирован CRYPT.Virus" без указания некоторых вирусных признаков (COM, EXE, TSR). Это говорит о том, что Dr. Web не детектировал объект (файл или Boot-сектор) как инфицированный "явным" вирусным кодом, но программой Dr. Web было детектировано присутствие в данном объекте некоторого дескриптора, или расшифровщика. Практически, любая зашифрованная программа при тестировании в "параноическом" режиме может детектироваться как возможно инфицированная вирусом CRYPT.Virus. К счастью, таких программ не так уж и много, гораздо меньше, чем шифрованых и полиморфных вирусов.

Очень редко неисполняемые модули (текстовые файлы или файлы данных) также могут детектироваться, как CRYPT.Virus. Т. к. если рассматривать эти файлы, как программы, содержащие ассемблерные инструкции, то иногда в потоке совершенно бестолковых и хаотичных команд вдруг может получиться логически работоспособный, с точки зрения процессора, "расшифровщик", который якобы что-то "расшифровывает", но, естественно, ничего работоспособного произвести не может. Но в данном случае режим "параноика" эвристического анализатора зафиксирует наличие логического декриптора в таком файле и выведет сообщение о подозрении на CRYPT.Virus (рис. П4 2).

Рис. П4.2.

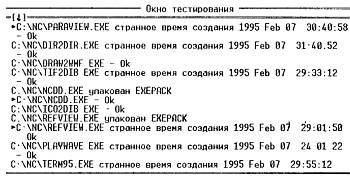

Также в режиме "параноика" Dr Web дополнительно проверяет файлы на подозрительное время их создания. Некоторые вирусы при заражении файлов устанавливают время их создания на несуществующие значения как признак или идентификатор зараженности данных файлов. Например, для зараженных файлов секунды устанавливаются в значение 62 или их год создания может увеличиться аж на 100! лет.

Рис. П4.3.

В режиме эвристического анализа возможны ЛОЖНЫЕ СРАБАТЫВАНИЯ! Причем процент ложных срабатываний увеличивается в соответствии с повышением "чувствительности" анализатора. Особенно высок процент ложных срабатываний для "параноического" режима работы. В настоящее время, для данной версии, ложные срабатывания обнаружены на следующих файлах (для минимального уровня эвристического анализатора):

MIRROR.COM, Central Point Software,

RK.COM, А.Страхов Academy Soft,

RCVFAX.COM, ZyXEL Communications Corp.,

MVT.COM, Martin Kupchs,

BOOT_B.EXE, Scott A. Numbers,

SNIPPER.COM, Ziff Communications Co.,

KILESAVE.EXE, Symantec…

Примечание: Данный режим эффективен при тестировании программного обеспечения, появившегося у вас впервые. Необходимо отнестись с осторожностью к программам, которые вы видите в первый раз и на которые эвристический анализатор программы Dr. Web среагировал, как возможно инфицированные.

Время тестирования объектов на указанных устройствах в данном режиме может быть больше в 3 раза, чем время тестирования без режима эвристического анализа. Не стоит впадать в панику, если при тестировании файлов с использованием эвристического анализатора, вы получите сообщение о возможном заражении 1–2 файлов. Как правило, ложные срабатывания эвристического анализатора возникают при сканировании программ, использующих в своей работе операции с файлами (открытие файлов, запись в них), особенно если данные программы являются резидентными.

Режим /U (Unpack)

Позволяет тестировать файлы, упакованные утилитами LZEXE, DLET, PKLITE, ЕХЕРАСК, СОМРАСК, CryptCOM, а также вакцинированные антивирусом CPAV. С помощью данного режима можно восстановить упакованные файлы, если задать режим / UW (Unpack and rcWrite). Необходимо отметить, что, как правило, режим / UW необходим только в экстренных случаях, например, при подозрении на нахождение неизвестного программе Dr. Web вируса "под упаковщиком" в определенном файле. В данном случае можно произвести восстановление данного файла в оригинальное состояние с помощью режима / UW с целью дальнейшего самостоятельного изучения этого объекта на предмет инфицированности. Если же вы не сильны в системном программировании, то вам необходимо забыть о существовании ключа "W", т. к. для обычного тестирования файлов достаточно указать режим /U.

В данном режиме /U Dr. Web производит восстановление, или распаковывание упакованного файла во временный файл, который после этого и подвергается тестированию. После тестирования, если был установлен режим /UW, этот временный файл будет переписан, замещая исходный, и таким образом исходный упакованный файл станет распакованным (или вакцинированный девакцинированным).

Аналогичная замена на распакованный (девакцинированный) файл происходит также при лечении упакованных (вакцинированных) файлов.

Временный файл, предназначенный для распакованного файла, создается на том устройстве, где находится программа Dr. Web, но можно задать для этих целей любое устройство или диск, например /UWC: или /UND:, где С: и D; — имена дисков, на которых будут создаваться временные файлы.

При задании ключа /UN (Unpack and don't print the Name of the compression program) на экран и в файл REPORT.WEB не выводится информация о названии программ, с помощью которых упакованы тестируемые файлы. В данном случае файлы распаковываются и проверяются на наличие вирусов так же, как и при задании ключа /U, но названия утилит-компрессоров игнорируются для лучшего восприятия и поиска необходимой информации на экране и в файле-отчете.

Примечание: диск, используемый для создания временных файлов, должен иметь необходимое свободное пространство. Рекомендуется в качестве устройства для распаковки использовать виртуальный RAM-диск, т. к. скорость работы Dr. Web в этом случае будет намного выше, чем при использовании в качестве устройства для распаковки логического диска "винчестера".

* * *

При использовании программы Dr. Web в пакетных (ВАТ) файлах для тестирования флоппи-дисков может быть необходим режим /N (check only oNe floppy and don't ask another diskette for checking) — тестирование одного флоппи-диска без вопроса о замене дискеты.

Режим /P

В режиме /Р (Print) происходит запись протокола работы Dr. Web в файл, указанный сразу за ключом /Р. Если же имя файла-отчета не указано, то протокол работы будет записываться в файл REPORT.WEB, который находится или будет создан в том же каталоге, где находится программа WEB.EXE. Если введенный за ключом /Р файл (если он указан) пли файл REPORT.WEB уже существует, то вся дальнейшая информация будет дописываться в конец файла-отчета.

Режим /О

Режим /О (Ok) характерен тем. что для всех файлов, в которых во время тестирования не найден вирусный код, будет выведено сообщение "Ok". Например, "C: NCNC.EXE — Ok".

Режим /Z

Режим /Z предоставляет возможность взаимодействия программы Dr. Web и программно-аппаратного комплекса "Sheriff", если последний установлен на компьютере пользователя. В качестве параметра необходимо поставить пять первых цифр серийного номера платы "Sheriff".

Режим /В

В режиме /В (Black and white) все сообщения программы Dr.Web будут выведены и режиме монохромного (черно-белого) монитора. Dr. Web самостоятельно не определяет тип монитора при запуске, поэтому если тестирование дисков производится на компьютере, имеющем монохромный монитор, желательно включить данный режим. При включенном режиме /В все сообщения и на цветном мониторе будут представлены в черно-белом формате.

Режим /L

Режим /L (Language) позволяет выводить все сообщения Dr. Web на другом языке. Описываемая версия поддерживает английский язык.

Режим /Н

При включении режима /Н (High memory) производится дополнительное тестирование верхних адресов памяти (640КЬ — 1088Kb) для выявления резидентных вирусов в данной области. Этот режим актуален, если на Вашем компьютере существует возможность загрузки программ в верхнюю память, выше 640Kb в область ПЗУ (Upper Memory Blocks — UMB и High Memory Area — НМА).

* * *

При использовании программы Dr. Web в командных пакетных файлах вырабатываются следующие коды возврата (ERRORLEVEL):

0 — вирусы не обнаружены

1 — обнаружены известные вирусы

2 — обнаружены неизвестные вирусы или подозрительные на вирус файлы

* * *

Об условиях распространения программы-антивируса Dr. Web можно узнать по адресу.

АО "СалД". Санкт-Петербург.

тел. (812) 298-86-24 (10.00–18.00),

E-mail: [email protected],

FidoNet: 2:5020/ 69.14, 2:5030/ 87.57